掃描方式人工

安全報告可以提供

服務(wù)價格具體聯(lián)系客服

服務(wù)方式遠程

服務(wù)地區(qū)全國

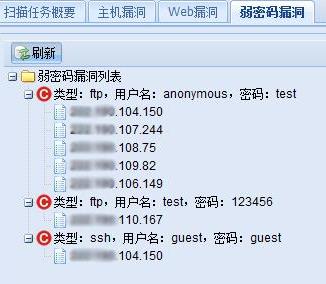

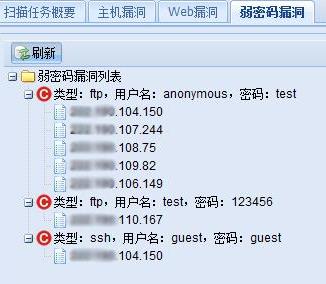

因此內(nèi)網(wǎng)掃描也同樣重要。內(nèi)網(wǎng)掃描的目標可能包括核心路由器、交換機工作站、web服務(wù)器、數(shù)據(jù)庫等。

Nikto可以在盡可能短的周期內(nèi)測試你的Web服務(wù)器,這在其日志文件中相當明顯。不過,如果你想試驗一下(或者測試你的IDS系統(tǒng)),它也可以支持LibWhisker的反IDS方法。不過,并非每一次檢查都可以找出一個安全問題,雖然多數(shù)情況下是這樣的。有一些項目是僅提供信息(“info only” )類型的檢查,這種檢查可以查找一些并不存在安全漏洞的項目,不過Web管理員或安全們并不知道。這些項目通常都可以恰當?shù)貥擞洺鰜怼槲覀兪∪ゲ簧俾闊?br/>

在這里我跟大家分享一下關(guān)于服務(wù)器安全的知識點經(jīng)驗,雖說我很早以前想過要搞hack技術(shù),然而由于種種原因我后都沒有搞hack技術(shù),但是我一直很留意服務(wù)器安全領(lǐng)域的。很早以前我搭建服務(wù)器只是為了測驗我所學的知識點,安全沒有怎么留意,服務(wù)器一直以來被各種攻擊,我那時候也沒怎么留意,之后我一直真真正正去使用服務(wù)器去搭建正式的網(wǎng)站了,才覺得安全性問題的緊迫性。當時服務(wù)器買的比較早,web環(huán)境用的study是相信大家對此環(huán)境都不陌生,相對比較便捷都是一鍵智能化的搭建,一開始會有默認設(shè)置的界面,提示你配置成功了,事實上這種只是一個測驗界面,有許多比較敏感的數(shù)據(jù)信息和許多可以注入的漏洞,不管是iis還是tomcat這種一定要短時間內(nèi)把默認設(shè)置界面掉。

在配置mysql數(shù)據(jù)庫查詢時,切記不可把端口設(shè)置為3306,由于默認設(shè)置的端口號會導致被入侵。我必須寫一個無法猜測的端口號。登陸密碼也不能默認的登陸密碼如123456,要盡可能復雜多樣化(我有個朋友,數(shù)據(jù)庫查詢當時沒登陸密碼,隨后有一次就被當做肉雞了,他一個月的服務(wù)器數(shù)據(jù)流量就這樣沒了…),還需把數(shù)據(jù)庫查詢的遠程登陸功能關(guān)掉。管理員賬戶要經(jīng)常留意,多余的帳號要立即清理,有時候攻擊者有可能會留有一個隱藏的賬戶,如果是平常開發(fā)維護盡量不要用超級管理員帳號,登陸密碼要盡可能復雜且經(jīng)常改密碼。

如果你是剛剛學會使用網(wǎng)站服務(wù)器,還是建議安裝一個防護軟件,好多注冊表規(guī)則和系統(tǒng)權(quán)限都不用自身去配置,防護軟件有許多,手動做署和加固,如果對此不明白的話可以去的網(wǎng)站安全公司請求幫助,國內(nèi)做的比較的安全企業(yè)如SINE安全,盾安全,啟明星辰,綠盟等等。服務(wù)器的環(huán)境配置我也不是馬上配置的。現(xiàn)在就這樣先記錄下來吧。以下是控制對用戶的訪問權(quán)限。具體的訪問控制在寫apache部署時也說了很多。總之,盡量寫下嚴格的訪問規(guī)則。事實上有些例如:防止強制破密,預防DDOS這種配置,靠機房的硬防去處理。數(shù)據(jù)庫查詢登陸用戶不要使用超級管理員權(quán)限,web服務(wù)必須哪些權(quán)限就分派哪些權(quán)限,隱藏管理后臺的錯誤信息。

僅僅知道服務(wù)器的運維維護是不行的,需要研究開發(fā)(一般的安全性問題被發(fā)現(xiàn),首先罵服務(wù)器運維人員…事實上研究開發(fā)的也存在疏忽,但是必須看到是什么類型的安全性問題)。針對用戶get提交的參數(shù)限制不要只在web前端,真真正正想攻擊網(wǎng)站的人毫無疑問不會再網(wǎng)頁去填寫一些代碼的,要在后臺管理加一嚴格的限制,文檔上傳的可以設(shè)定文檔夾目錄的執(zhí)行權(quán)限。我通常都是對前端用戶傳遞的參數(shù)加以嚴格限制,例如后臺管理接口所用的參數(shù)都是一些英文字母或者數(shù)字,那樣我就用正則匹配只匹配我必須的英文字母或者數(shù)字就行了。在這里還需了解一些比較常見的hack攻擊方式,例如XSS,CSRF,sql注入等。平常危害較大的數(shù)據(jù)庫查詢注入,一般使用PDO的關(guān)聯(lián)查詢就可以處理注入問題,當然自身也可以去正則限制數(shù)據(jù)信息,轉(zhuǎn)義或者編碼存儲。對于用戶的登錄密碼采用md5加密以及變向多個模式的加密算法.

2020年11月中旬,我們SINE安全收到客戶的安全求助,說是網(wǎng)站被攻擊打不開了,隨即對其進行了分析了導致網(wǎng)站被攻擊的通常情況下因素分外部攻擊和內(nèi)部攻擊兩類,外部網(wǎng)站被攻擊的因素,網(wǎng)站外部攻擊通常情況下都是DDoS流量攻擊。DDoS攻擊的手法通常情況下都是通過大批量模擬正常用戶的手法去GET請求占據(jù)網(wǎng)站服務(wù)器的大量的網(wǎng)絡(luò)帶寬資源,以實現(xiàn)堵塞癱瘓無法打開網(wǎng)站的目的,它的攻擊方式通常情況下都是通過向服務(wù)器提交大量的的請求如TCP請求或SYN請求,使服務(wù)器無法承載這么多的請求包,導致用戶瀏覽服務(wù)器和某服務(wù)的通訊無常連接。

攻擊,通常情況下是用來攻擊某腳本頁面的,攻擊的工作原理就是攻擊者操縱一些主機不斷地發(fā)大量的數(shù)據(jù)包給對方服務(wù)器導致網(wǎng)絡(luò)帶寬資源用盡,一直到宕機沒有響應。簡單的來說攻擊就是模擬很多個用戶不斷地進行瀏覽那些需要大量的數(shù)據(jù)操作的腳本頁面,也就是不斷的去消耗服務(wù)器的CPU使用率,使服務(wù)器始終都有解決不完的連接一直到網(wǎng)站堵塞,無常訪問網(wǎng)站。

內(nèi)部網(wǎng)站被攻擊的因素:一般來說屬于網(wǎng)站本身的原因。對于企業(yè)網(wǎng)站來說,這些網(wǎng)站被認為是用來充當門面形象的,安全和防范意識薄弱。這幾乎是企業(yè)網(wǎng)站的常見問題。安全和防范意識大多數(shù)較弱,網(wǎng)站被攻擊也是客觀事實。更重要的是,大多數(shù)網(wǎng)站都為時已晚,無法擺脫攻擊,對攻擊的程度不夠了解,嚴重攻擊的真正損害是巨大的。像網(wǎng)站存在漏洞被入侵篡改了頁面,導致網(wǎng)站顯示一些與網(wǎng)站不相關(guān)的內(nèi)容,或一些數(shù)據(jù)信息被透露,這都是因為程序代碼上的漏洞導致被hack攻擊的,建議大家在上線網(wǎng)站前一定要找的網(wǎng)站安全公司對網(wǎng)站代碼進行全面的安全滲透測試服務(wù),國內(nèi)做的比較的如Sine安全,安恒信息,盾安全,銥迅等等。

防止外部DDoS攻擊和攻擊的方法1.避免網(wǎng)站對外公開的IP一定要把網(wǎng)站服務(wù)器的真實IP給隱藏掉,如果hack知道了真實IP會直接用DDOS攻擊打過去,除非你服務(wù)器用的是高防200G的防御,否則平常普通的服務(wù)器是沒有任何流量防護措施的。對于企業(yè)公司來說,避免公開暴露真實IP是防止ddos攻擊的有效途徑,通過在安全策略網(wǎng)絡(luò)中建立安全組織和私人網(wǎng)站,關(guān)閉不必要的服務(wù),有效地防止網(wǎng)絡(luò)hack攻擊和入侵系統(tǒng)具體措施包括禁止在主機上瀏覽非開放服務(wù),限制syn連接的數(shù)量,限制瀏覽特定ip地址,以及支持防火墻防ddos屬性。

要保證充足的網(wǎng)絡(luò)帶寬在這里我想說的是網(wǎng)絡(luò)帶寬的大小速率,直接確定了抵御攻擊的能力,如果僅僅是10M帶寬的速率,對于流量攻擊是起不到任何防護作用的,選擇至少100M帶寬或者是1000M的主干帶寬。但請注意,主機上的網(wǎng)卡為1000M并不意味著網(wǎng)絡(luò)帶寬為千兆位。如果連接到100M交換機,則實際帶寬不超過100M;如果連接到100M帶寬,則不一定有1000M的帶寬,這是因為提供商很可能會將交換機的實際帶寬限制為10M。

啟用高防服務(wù)器節(jié)點來防范DDoS攻擊所謂高防服務(wù)器節(jié)點就是說買一臺100G硬防的服務(wù)器去做反向代理來達到防護ddos攻擊的方法,那么網(wǎng)站域名必須是要解析到這一臺高防服務(wù)器的IP上,而真實IP被隱藏掉了,hack只能去攻擊這一臺高防的服務(wù)器IP,也可以找的網(wǎng)站安全公司來解決網(wǎng)站被DDOS攻擊的問題。

實時網(wǎng)站的訪問情況除了這些措施外,實時網(wǎng)站訪問的情況性能也是防止DDOS攻擊的重要途徑。dns解析的配置方式如何設(shè)置不好,也會導致遭受ddos攻擊。系統(tǒng)可以網(wǎng)站的可用性、API、CDN、DNS和其他第三方服務(wù)提供者,網(wǎng)絡(luò)節(jié)點,檢查可能的安全風險,及時清除新的漏洞。確保網(wǎng)站的穩(wěn)定訪問,才是大家關(guān)心的問題。

選擇安全的主機商,不過選擇完主機商之后我們也要時刻查看主機其他的用戶,看一下他們網(wǎng)站的情況,畢竟他們受懲罰了,我們也會受到牽連。選擇安全的網(wǎng)站程序。如今CMS是行業(yè)共識,不過選擇CMS一定要選擇主流程序,因為發(fā)現(xiàn)安全漏洞可以跟得上網(wǎng)站及時打補丁以防再被入侵。網(wǎng)站要MD5加密,因為使用主流CMS的時候會無形中加大交流的可能性,所以這時候網(wǎng)站一定要加密。

注意系統(tǒng)漏統(tǒng),網(wǎng)站模版漏洞,網(wǎng)站程序漏洞,盡量不適用第三方插件代碼,除此之外,殺毒軟件存在的必要性相信我不必再贅述了。有條件的站長可以找Sinesafe來做深入的安全服務(wù),來確保網(wǎng)站的正常運行防止網(wǎng)站被掛馬之類的安全問題。有問題就處理,沒問題就預防,雙管齊下,網(wǎng)站安全肯定不再是影響網(wǎng)站前進的“絆腳石”!

很多想要對自己的網(wǎng)站或APP進行漏掃服務(wù)的話可以咨詢的網(wǎng)站安全漏洞掃描公司來做,因為檢測的服務(wù)都是人工手動進行測試對每個功能進行多個方面的審計。

http://m.daweidiaosu.cn